Hvis dit websted pludselig oversvømmes med en overvældende mængde spamtrafik, oplever du muligvis et DDoS-angreb (Distributed Denial of Service). Sådanne angreb kan lamme din online tilstedeværelse, gøre dit websted utilgængeligt for brugerne og potentielt føre til betydelige tab. At forstå, hvordan man forsvarer webstedet mod DDoS-angreb, er afgørende for at opretholde dets stabilitet og sikkerhed. […]

Hvis dit websted pludselig oversvømmes med en overvældende mængde spamtrafik, oplever du muligvis et DDoS-angreb (Distributed Denial of Service). Sådanne angreb kan lamme din online tilstedeværelse, gøre dit websted utilgængeligt for brugerne og potentielt føre til betydelige tab. At forstå, hvordan man forsvarer webstedet mod DDoS-angreb, er afgørende for at opretholde dets stabilitet og sikkerhed.

Beskyttelse, fejlfinding og løsning af problemer med Cloudflare

Dette indlæg vil guide dig gennem trinene til at forsvare webstedet mod DDoS-angreb med Cloudflare. Du lærer ikke kun, hvordan du konfigurerer Cloudflares robuste DDoS-beskyttelsesfunktioner, men også hvordan du fejler og løser problemer, når der opstår et angreb.

Hvis du ikke allerede har konfigureret dit WordPress hjemmeside med Cloudflare, henvises til vores komplette guide til, hvordan du konfigurerer og konfigurerer dit WordPress hjemmeside med Cloudflare.

Lad os komme i gang!

Et DDoS-angreb (Distributed Denial of Service) er en ondsindet bestræbelse designet til at forstyrre den normale funktion af en målrettet server, tjeneste eller netværk ved at overvældende det med en oversvømmelse af internettrafik. DDoS-angreb bruger flere kompromitterede computersystemer, herunder pc’er og andre netværksressourcer såsom IoT-enheder, til at starte et udbredt angreb.

Et DDoS-angreb (Distributed Denial of Service) fungerer ved at bruge et netværk af kaprede computere og enheder, kendt som et botnet. Hver enhed i botnettet, ofte inficeret med malware, fjernstyres af angriberen.

Disse enheder bruges derefter til at sende en massiv mængde anmodninger til målets systemer – det være sig et websted, server eller netværk. Målet er at oversvømme systemet med så mange anmodninger, at det ikke kan klare, hvilket fører til afmatning eller en fuldstændig nedlukning og dermed nægter service til legitime brugere.

Tænk på det som en flok mennesker, der pludselig kommer ind i en lille butik på én gang. Butikken bliver så overfyldt, at faste kunder ikke kan komme ind eller modtage service. På samme måde kan legitim trafik i et DDoS-angreb ikke nå webstedet, fordi stien er overbelastet med ondsindet trafik.

DDoS-angreb kan bredt kategoriseres i nogle få typer, hver med unikke mål og potentielle skader. Hver type angreb har potentialet til at gøre berørte websteder langsomme eller helt utilgængelige:

Eksempel: UDP-oversvømmelse

Et UDP Flood-angreb sender et stort antal UDP-pakker (User Datagram Protocol) til tilfældige porte på en fjernvært. Som et resultat kontrollerer værten for applikationen, der lytter ved den port; når den ikke finder nogen, svarer den med en ICMP-pakke ‘Destination Unreachable’.

Denne proces bruger værtsressourcer, hvilket i sidste ende kan få systemet til ikke at reagere på legitim trafik.

Eksempel: SYN Flood

SYN Flood udnytter den normale håndtryksproces for en TCP-forbindelse. Angribere sender en byge af TCP-forbindelsesanmodninger, men fuldfører aldrig håndtrykket.

Dette efterlader den tilsluttede port i en halvåben tilstand, hvilket forbruger serverressourcer for at bevare denne tilstand og til sidst overvælder serveren for legitime anmodninger. Det svarer til sjov at ringe til et telefonnummer gentagne gange, hvor opkaldene aldrig afsluttes, hvilket binder telefonlinjen.

Eksempel: HTTP-oversvømmelse

Denne type angreb er rettet mod laget, hvor websider genereres på serveren og leveres som svar på HTTP-anmodninger. Det indebærer at overvælde en server med HTTP-anmodninger.

Dette kan være så simpelt som løbende at opdatere en webside eller så komplekst som at indsende en formular gentagne gange. En HTTP-oversvømmelse svarer til hundredvis af kunder, der kommer ind i en butik og hver stiller komplekse spørgsmål; arbejdsbyrden bliver hurtigt overvældende.

Her er nøgleindikatorer for, at dit websted muligvis oplever et DDoS-angreb:

At skelne mellem legitim trafik og angrebstrafik er et kritisk aspekt af effektiv styring af DDoS-angreb. For eksempel forventes der under en produktlancering en stigning i besøgende på webstedet; Det er dog ikke alle trafikstigninger, der bør behandles som velkomne. Hvis trafikken stiger betydeligt på grund af kendte angribere eller gennem usædvanlige mønstre, er det vigtigt at overveje trin til at afbøde potentielle DDoS-angreb.

Udfordringen ligger i nøjagtigt at identificere angrebstrafikken uden at forstyrre tjenesten til rigtige kunder. DDoS-angreb kan være sofistikerede og varierede, lige fra enkle enkeltkildeangreb til komplekse multivektorangreb, der er målrettet mod flere lag af dit netværk samtidigt.

Effektiv afbødning involverer ofte implementering af en lagdelt forsvarsstrategi, der kan tilpasse sig udviklende trusler og skelne mellem skadelig og legitim trafik. Alt for aggressive foranstaltninger kan utilsigtet blokere ægte brugere, så præcision i reaktionstaktik er afgørende.

Forsvar af webstedet mod DDoS-angreb er afgørende for at opretholde dets tilgængelighed og ydeevne. Cloudflare leverer kraftfulde værktøjer til at beskytte dit websted.

Her er en trinvis vejledning om, hvordan du konfigurerer DDoS-beskyttelse i Cloudflare:

Start med at logge ind på din Cloudflare-konto. Naviger til dit dashboard, hvor du administrerer dine webstedsindstillinger.

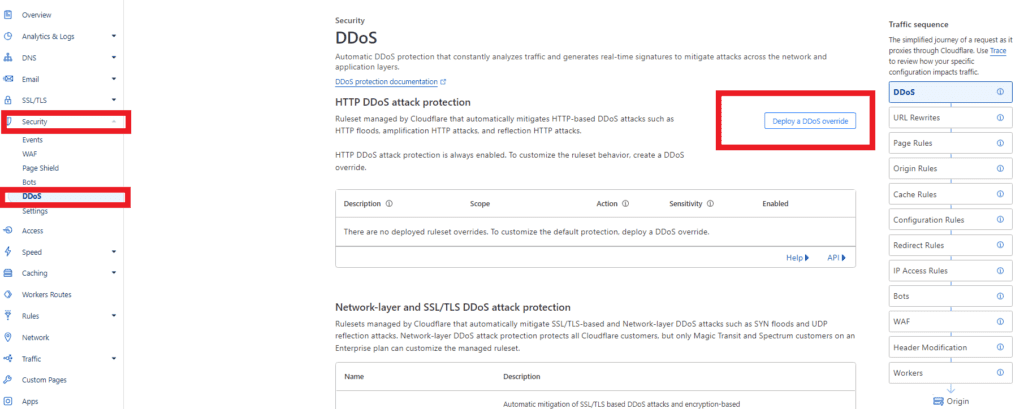

Når du er logget ind, skal du gå til menuen Sikkerhed .

Find afsnittet med titlen

HTTP DDoS-angrebsbeskyttelse

.

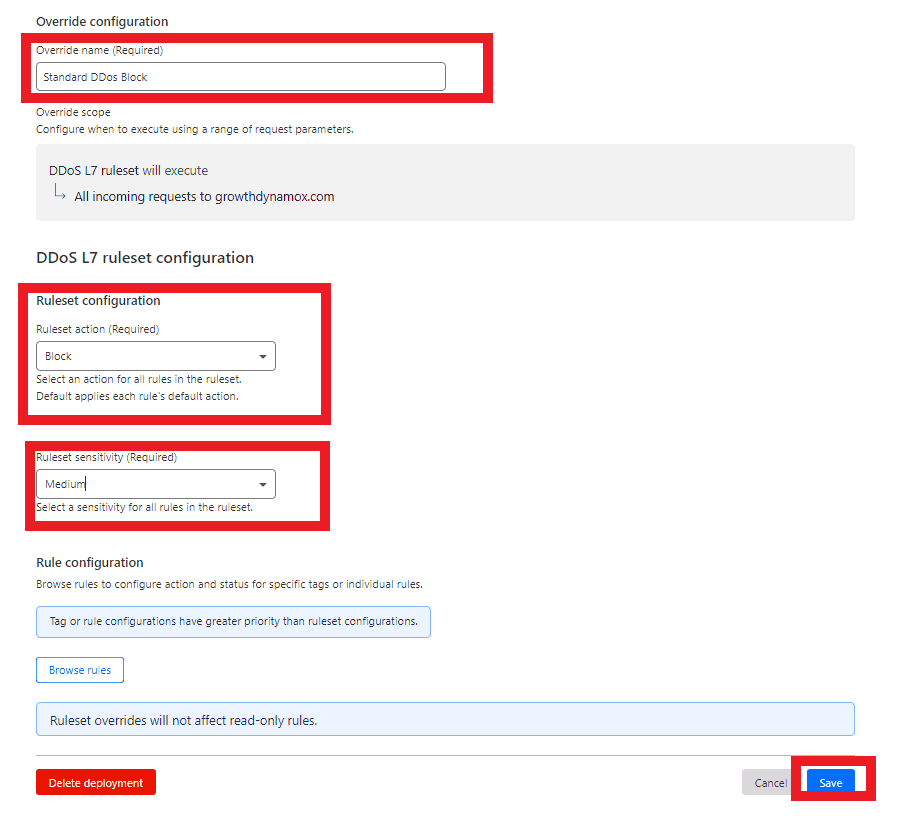

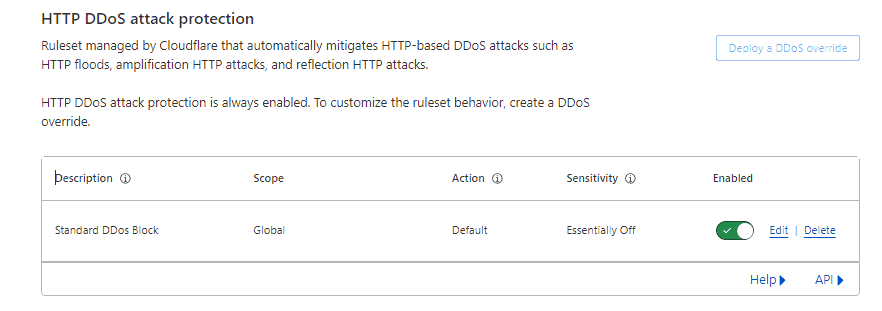

– Klik på “Implementer en DDoS-tilsidesættelse“. Dette giver dig mulighed for at indstille specifikke parametre og regler, der er skræddersyet til dit websteds behov.

DDoS-beskyttelse skal muligvis justeres baseret på det udviklende sikkerhedslandskab og dit websteds skiftende trafik. Foretag justeringer, hvis det er nødvendigt.

Dette afsnit er skræddersyet til Cloudflare-brugere, der støder på

DDoS-angreb med medium til høj kompleksitet

. Det er især nyttigt for dem, der er noget fortrolige med Cloudflare Dashboard, men som måske ikke har omfattende teknisk ekspertise.

Dette afsnit hjælper dig med at forstå DDoS-adfærd, oprette brugerdefinerede firewallregler og forsvare webstedet mod DDoS-angreb.

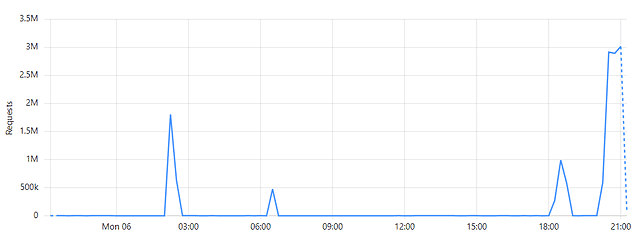

Identificer angrebet: Hvis dit websted pludselig bliver langsomt eller utilgængeligt, og du bemærker usædvanlige stigninger i trafikken, oplever du muligvis et DDoS-angreb. Denne første anerkendelse er afgørende for rettidig afhjælpning.

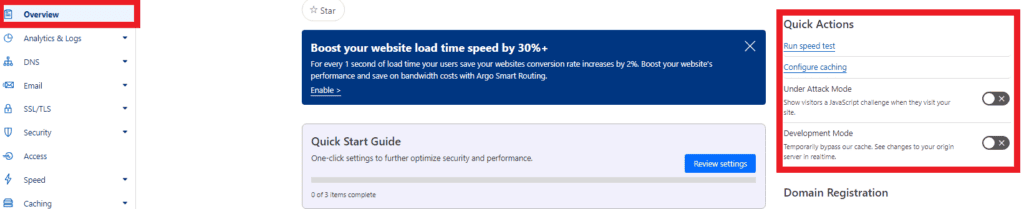

Naviger til Dashboardoversigt > , og aktiver “Under angrebstilstand” ved at vælge knappen “Jeg er under angreb”. Denne tilstand tilføjer et ekstra beskyttelseslag ved at præsentere en JavaScript-beregningsudfordring for at filtrere trafik.

Hvis aktivering af tilstanden Under angreb løser problemet, bør dit websted vende tilbage til det normale. Men hvis problemerne fortsætter, eller du foretrækker ikke at udfordre legitime brugere, er yderligere analyse og regelkonfiguration nødvendig.

Analyse af trafik:

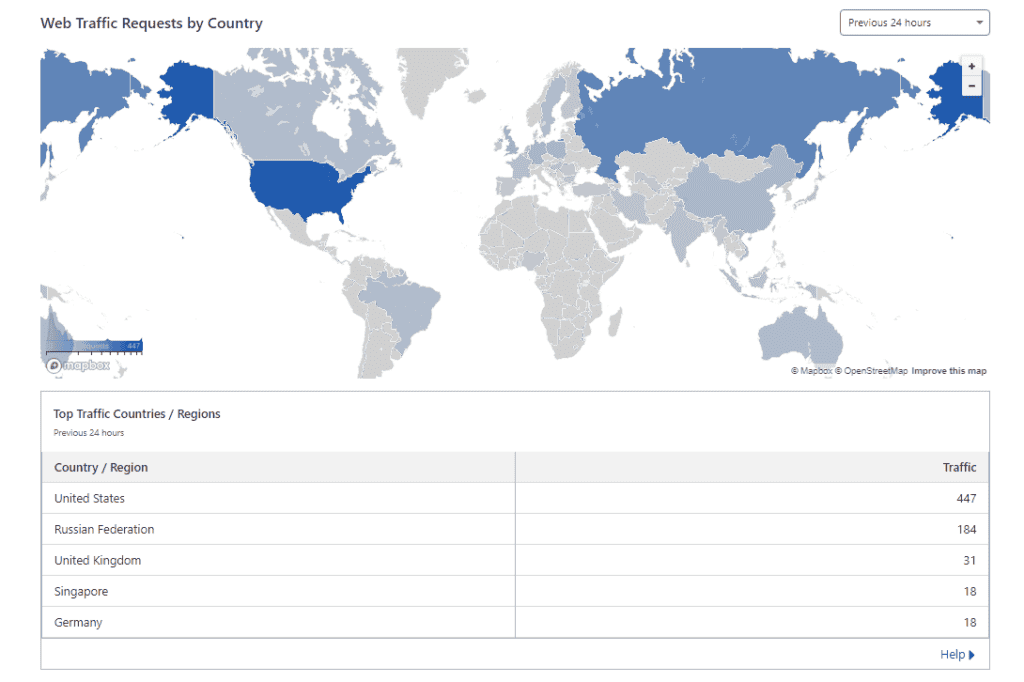

2. Overhold trafikoprindelsen med fokus på eventuelle geografiske koncentrationer eller mistænkelige IP-intervaller.

Afsnittet Dashboardanalyse > og logfiler > Anmodninger efter land.

3. Vurder anmodningsmønstrene, såsom anmodningstypen (GET eller POST) og den anvendte HTTP-version.

Udarbejdelse af brugerdefinerede firewallregler:

Gennemførelsesbestemmelser:

For flere detaljer og eksempler på, hvordan det fungerer, henvises til denne fantastiske tråd inden for Cloudflare-samfundet

Vellykket konfiguration af Cloudflare til at forsvare webstedet mod DDoS-angreb er et kritisk skridt i beskyttelsen af dit WordPress hjemmeside. Grundlaget for ethvert sikkert websted begynder dog med robust og pålidelig hosting. Ved at vælge en hostingudbyder, der tilbyder avancerede sikkerhedsfunktioner og optimeret ydeevne til WordPress, kan du yderligere forbedre dit websteds modstandsdygtighed over for cybertrusler.

Hvis du ønsker at opgradere dit websteds hostingmiljø, inviterer vi dig til at udforske vores udvalg af hostingplaner designet specielt til WordPress hjemmesideer. Vores planer giver ikke kun forbedret sikkerhed og ydeevne, men integreres også problemfrit med Cloudflares beskyttelsestjenester, hvilket sikrer, at dit websted altid forbliver hurtigt, tilgængeligt og sikkert.

Oplev vores hostingløsninger i dag , og giv dit WordPress hjemmeside det robuste fundament, det fortjener.

Tjenester

Tilmeld dig vores nyhedsbrev