Oplev 10 enkle og effektive trin til at forbedre dit WordPress hjemmesides sikkerhed i 2024 uden at stole på yderligere plugins.

Lær hvordan du beskytter dit websted med enkle, men kraftfulde strategier, som alle kan implementere.

Vidste du, at holde en sikker wordpress site behøver ikke at være svært eller fuld af fancy værktøjer eller ekstra plugins?

Nogle gange kan plugins, der skal hjælpe, gøre dit websted langsomt eller endda åbne døre for hackere. Så vi hos Hostious er her for at vise dig nogle super nemme måder at beskytte dit websted uden disse plugins. Lad os springe ud i det!

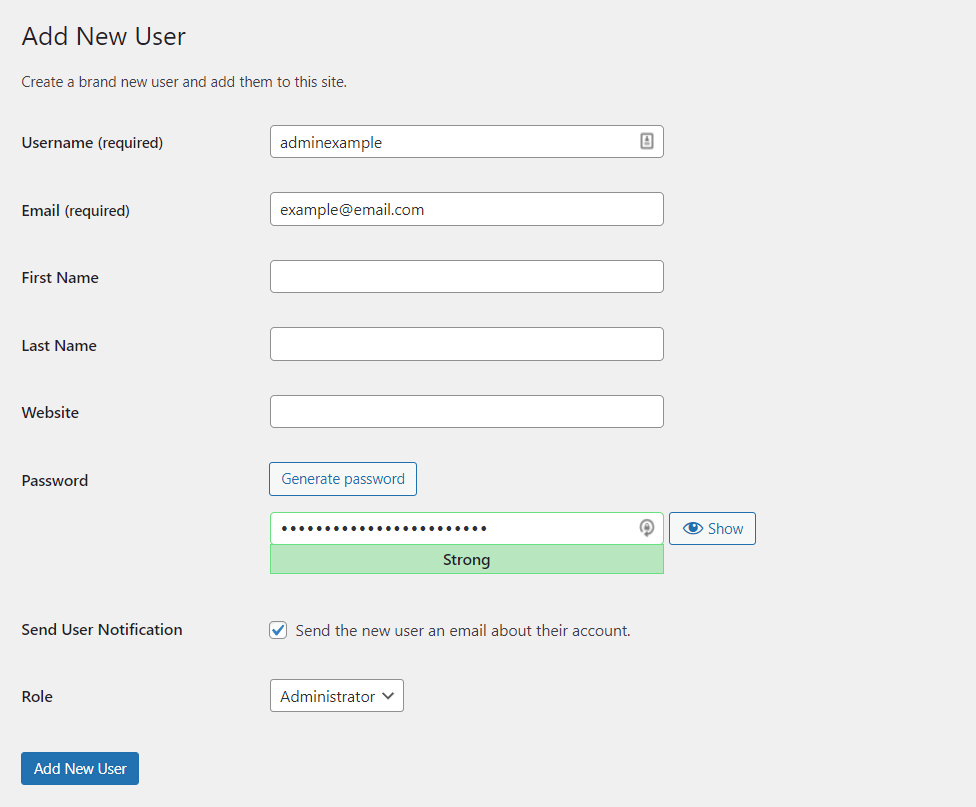

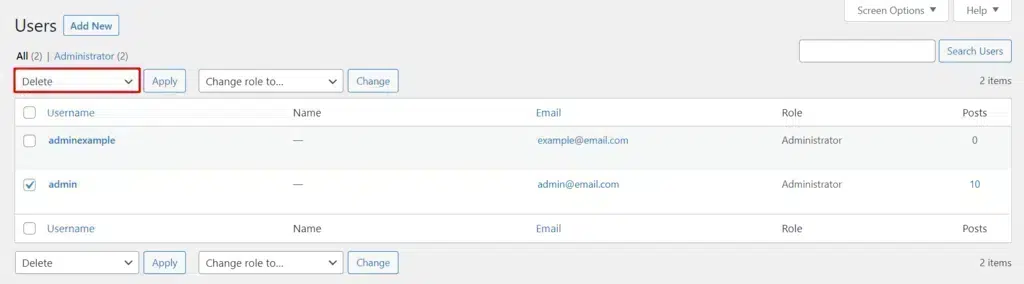

En af de nemmeste døre for hackere til dit WordPress hjemmeside er gennem almindelige brugernavne som “admin”, “administrator” eller “test.

Disse typiske valg kan efterlade dit websted åbent for brute force-angreb, hvor angribere prøver forskellige adgangskodekombinationer for at få adgang.

Sådan kan du øge din loginsikkerhed:

Vigtige sikkerhedstips:

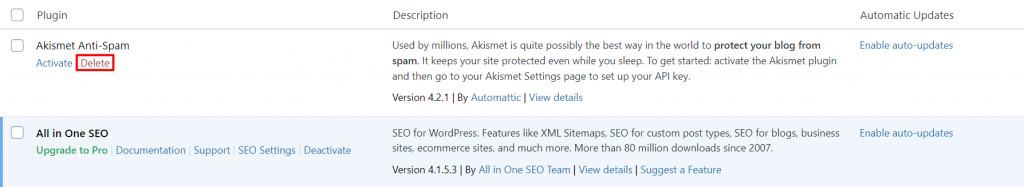

At holde ubrugte plugins kan gøre mere skade end gavn. Hvis de ikke vedligeholdes regelmæssigt, øger plugins og temaer risikoen for et potentielt cyberangreb. Hvis du vil fjerne ubrugte plugins, skal du gøre det sådan:

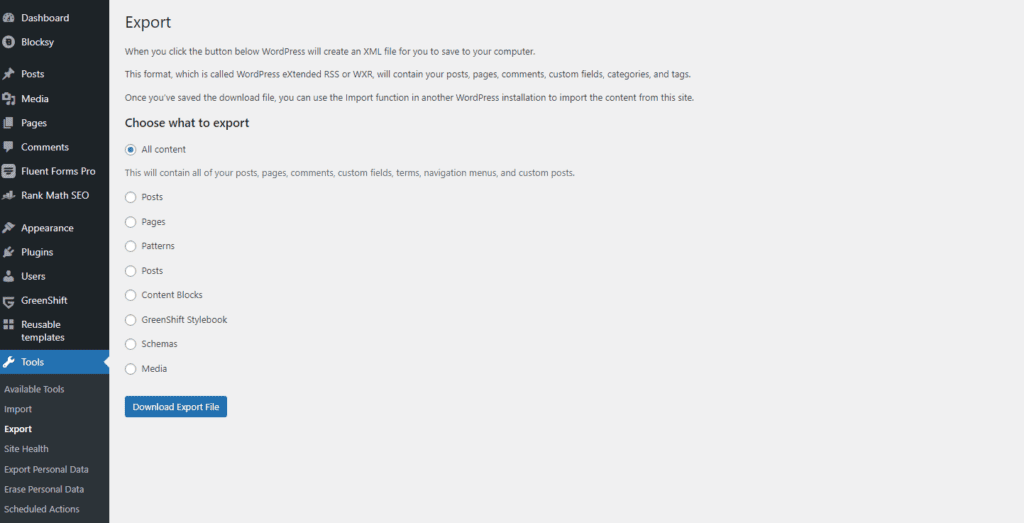

For en blomstrende WordPress-blog er dit indhold – der omfatter indlæg, sider, billeder og forskellige medier – ubestrideligt dit mest værdifulde aktiv. I lyset af cybertrusler, der kan bringe dit indhold i fare, er det afgørende at have en robust backupstrategi på plads.

Regelmæssig sikkerhedskopiering af dit indhold til et lokalt drev eller en sikker cloud storage-løsning er en smart praksis. Denne forholdsregel sikrer, at dit værdifulde indhold forbliver intakt og kan gendannes i tilfælde af et angreb eller en teknisk fejl.

Eksport af dit indhold fra WordPress er ligetil:

Denne metode giver en enkel, men effektiv måde at bevare din WordPress-blogs integritet på, hvilket sikrer, at dit indhold forbliver sikkert og hurtigt kan gendannes, hvis det er nødvendigt.

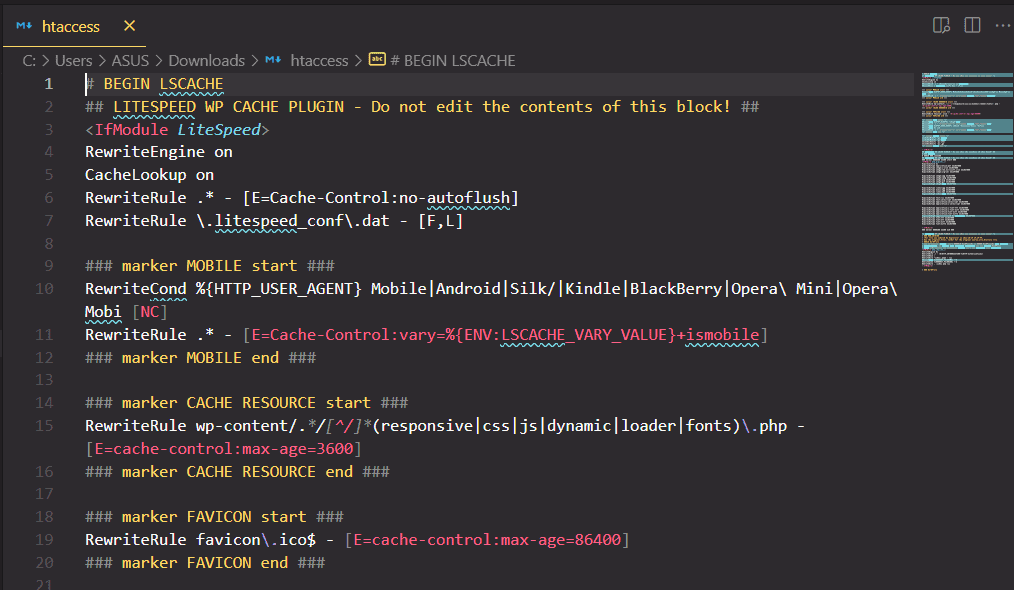

Filen .htaccess er en kraftfuld konfigurationsfil, der bruges til at administrere serverindstillinger for individuelle mapper på en webserver. I WordPress spiller det en afgørende rolle i at styre URL’ernes adfærd og sikre, at de er SEO-venlige. Afgørende kan denne fil redigeres uden fuld administratoradgang til serveren.

Du kan finde denne fil i rodmappen på din webhosting. Få adgang til det via FTP ved hjælp af klienter som Total Commander, WinSCP eller FileZilla. Hvis det ikke umiddelbart er synligt, skal du sikre dig, at din FTP-klient er indstillet til at vise skjulte filer.

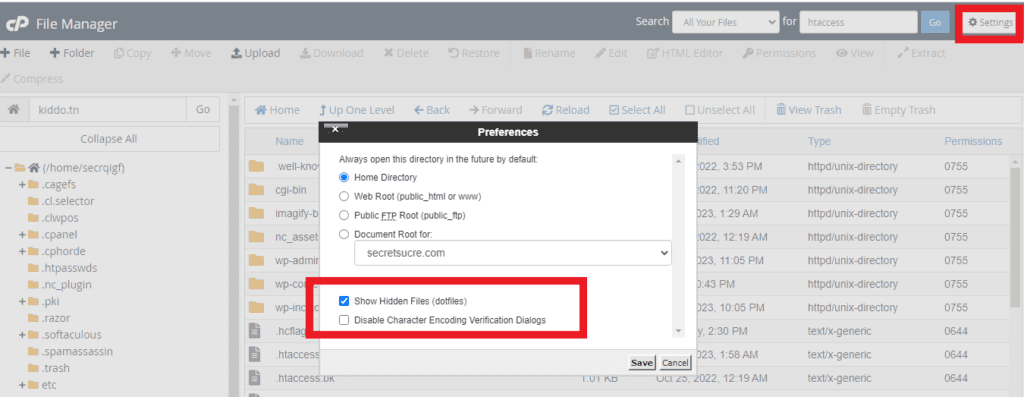

En mere nem måde er at gøre det via dit hostingpanel / Cpanel ved at gå til Indstillinger > Kontroller vis skjulte filer.

Rediger filen .htaccess ved hjælp af en hvilken som helst teksteditor, fra grundlæggende notesblok til mere avancerede som PSPad Editor. Sikkerhedskopier altid filen, før du foretager ændringer for at undgå utilsigtede forstyrrelser på dit websted.

Overvej at bruge en tjeneste som Cloudflare til at konfigurere en WAF (Web Application Firewall) for ekstra beskyttelse:

Her er et eksempel på en .htaccess-regel for Apache-servere:

Til Apache 2.2:

order deny,allow

allow from DIN_IP

deny from all

eller Apache 2.4:

Require all denied

Husk, at blokering fungerer mod kendte trusler, men det er ikke idiotsikkert. For mere omfattende sikkerhed kan du overveje sikker liste, selvom det er lidt mere komplekst at konfigurere.

Før du foretager ændringer, skal du sikre dig, at du har en fuld sikkerhedskopi af dit WordPress hjemmeside. Dette inkluderer din database og alle dine WordPress-filer.

Hostious’s ‘cPanel importør’ værktøj giver dig mulighed for at migrere en cPanel-konto til Hostious og SSL-certifikat importeres som standard.

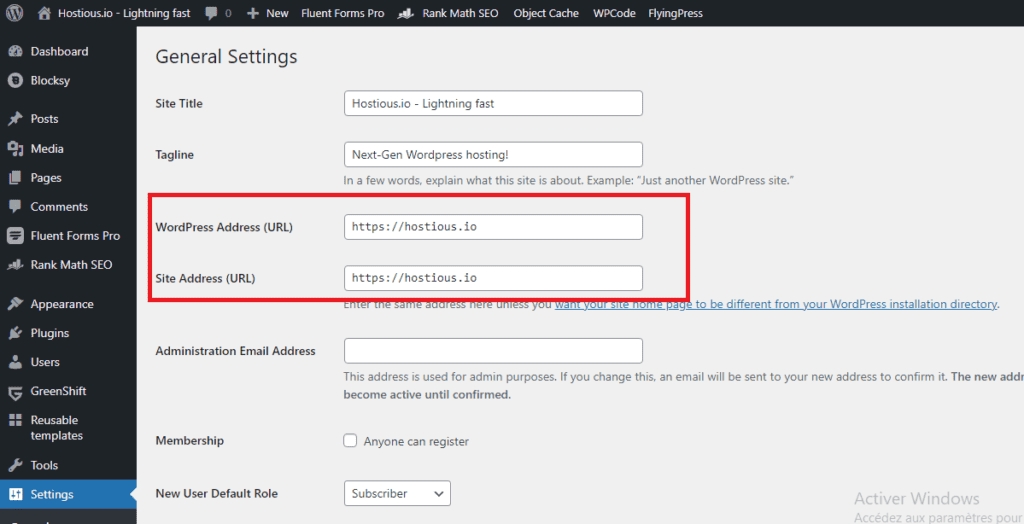

https:// til https://.

.htaccess i rodmappen på din WordPress-installation..htaccess og tilføj følgende linjer i begyndelsen af filen for at konfigurere omdirigeringen:

RewriteEngine On

RewriteCond %{HTTPS} off

RewriteRule ^(.*)$ https://%{HTTP_HOST}%{REQUEST_URI} [L,R=301]

wp_ med tabelpræfikset, hvis det er anderledes):UPDATE wp_posts SET post_content = REPLACE(post_content, 'https://yourdomain.com',

"https://yourdomain.com'); Udfør forespørgslen. Gentag processen for alle andre tabeller, der indeholder URL-adresser, f.eks. “” eller “wp_optionswp_postmeta“.

Når du har foretaget disse ændringer, skal du besøge dit websted ved hjælp af https:// og sikre, at det automatisk omdirigerer til https://.

Hvis du bruger Google Analytics eller Search Console, skal du opdatere dit websites webadresse, så den afspejler ændringen til HTTPS.

Brug browserens inspektionsværktøj til at kontrollere, om der er advarsler om blandet indhold. Opdater eventuelle interne links, billeder, scripts eller typografiark, der stadig indlæses via HTTP, for at bruge HTTPS i stedet.

Ved at følge disse trin kan du skifte dit WordPress hjemmeside fra HTTP til HTTPS uden et plugin, hvilket sikrer en sikker forbindelse for dine besøgende.

Fortsæt altid med forsigtighed, når du arbejder med dit websteds database og .htaccess fil, da forkerte ændringer kan forårsage nedetid på webstedet.

For at forhindre angriberne i at se, hvilke filer der er på din webhosting, kan du deaktivere offentlig visning af mapper. Dette trin anbefales af de fleste sikkerhedseksperter.

Hvis du vil aktivere, skal du tilføje følgende kodelinje et vilkårligt sted i filen:

Options -IndexesDenne linje fortæller webserveren at deaktivere katalogbrowsing. Det forhindrer serveren i at liste indholdet af mapper.

Gem og upload (hvis relevant):

Options -Indexes til din .htaccess fil, skal du gemme ændringerne.En udbredt taktik blandt angribere, der er målrettet mod WordPress hjemmesideer, er brute force-angrebet. Dette involverer ofte scanning efter brugernavne, især forfatterbrugernavne, som derefter kan udnyttes til at forsøge adgangskodebrud. Sikring af dit websted mod sådanne scanninger er afgørende for at forhindre uautoriseret adgang.

Implementering af brugerscanningsblok via .htaccess:

Formål: Målet er at forhindre ondsindede bots og angribere i at scanne dit websted for at finde bruger- eller forfatternavne, som ofte bruges i brute force-angreb.

Rediger og tilføj brugerdefinerede regler:

.htaccess med en teksteditor.# BEGIN block author scans

RewriteEngine On

RewriteBase /

RewriteCond %{QUERY_STRING} (author=\d+) [NC]

RewriteRule .* - [F]

# END block author scansNår du har opdateret filen .htaccess , skal du teste dit websted for at sikre, at det fungerer korrekt, og at legitim adgang ikke påvirkes.

Ved at implementere denne blok forbedrer du dit WordPress hjemmesides sikkerhed betydeligt, hvilket gør det mere modstandsdygtigt over for en af de mest almindelige typer cyberangreb rettet mod brugeroplysninger.

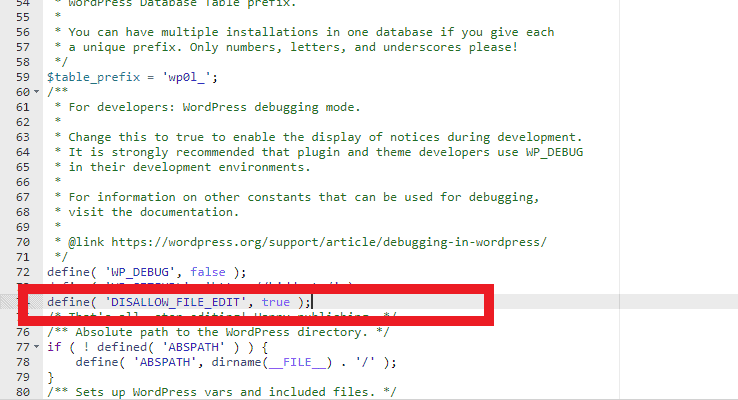

En væsentlig sikkerhedsforanstaltning for ethvert WordPress hjemmeside er at deaktivere filredigeringsfunktionen. Dette forhindrer uautoriserede ændringer af dit websteds kernefiler og beskytter det mod potentielt misbrug eller ondsindede aktiviteter, selvom adgangsoplysninger falder i de forkerte hænder.

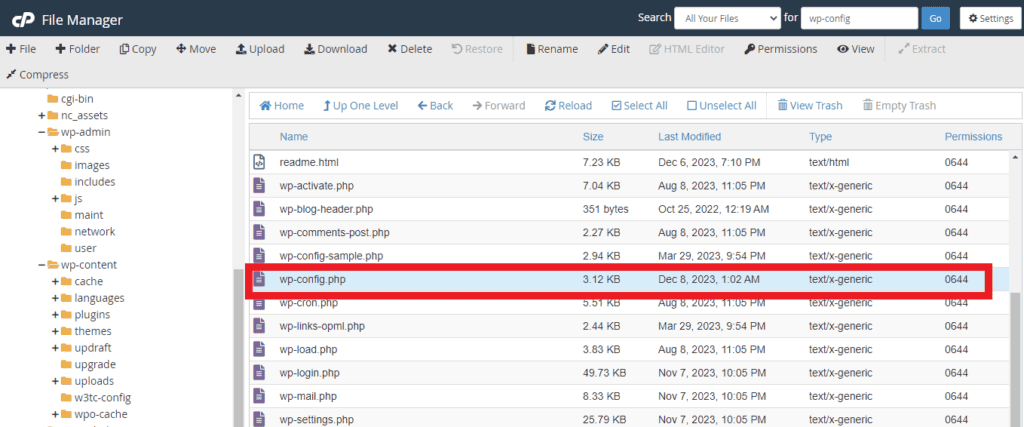

For at deaktivere filredigering inden for WordPress-rammen skal du ændre filen wp-config.php , som er en kritisk konfigurationsfil til din WordPress-installation. Sådan kan du gøre det:

public_html.wp-config.php ved hjælp af en teksteditor efter eget valg, f.eks. Notesblok, Notesblok++, Visual Studio Code eller Sublime Text.

4. Indsæt følgende kodelinje øverst i filen lige før linjen, der siger /* That's all, stop editing! Happy blogging. */:

define( 'DISALLOW_FILE_EDIT', true );

5. Gem ændringerne i filen, wp-config.php og upload den tilbage til serveren, hvis du bruger FTP.

Ved at implementere denne ændring forbedrer du sikkerheden på dit WordPress hjemmeside, hvilket gør det mere modstandsdygtigt over for uautoriserede ændringer og potentielle overtrædelser.

Det er afgørende at styrke dit websteds forsvar, især hvis det allerede er blevet målrettet mod et brute force-angreb. Implementering af yderligere lag af sikkerhed såsom sikkerhedsspørgsmål og tofaktorautentificering (2FA) er afgørende for at forhindre yderligere uautoriseret adgang og afbøde potentiel skade.

Hostious tilbyder en platform designet til at hæve dit websteds ydeevne med robuste sikkerhedsforanstaltninger og intuitive administrationsværktøjer, hvilket sikrer et næsten uhackbart miljø.

Hvis du overvejer en overgang til Hostious, kan du være sikker på, at processen er problemfri. Vi yder omfattende support og vejledning i alle faser for at sikre en problemfri migrering. For detaljerede instruktioner og support, besøg venligst vores hostious dokumentation.

wp-config.php, blokering af XML-RPC og forebyggelse af hotlinking. Regelmæssig vedligeholdelse, herunder opdateringer og adgangskodeadministration, er afgørende. Disse trin kan styrke dit websteds forsvar mod almindelige sårbarheder betydeligt.Tjenester

Tilmeld dig vores nyhedsbrev