Sådan forsvares webstedet mod DDoS-angreb med Cloudflare: Opsætning og tip

Hvis dit websted pludselig oversvømmes med en overvældende mængde spamtrafik, oplever du muligvis et DDoS-angreb (Distributed Denial of Service). Sådanne angreb kan lamme din online tilstedeværelse, gøre dit websted utilgængeligt for brugerne og potentielt føre til betydelige tab. At forstå, hvordan man forsvarer webstedet mod DDoS-angreb, er afgørende for at opretholde dets stabilitet og sikkerhed.

Beskyttelse, fejlfinding og løsning af problemer med Cloudflare

Dette indlæg vil guide dig gennem trinene til at forsvare webstedet mod DDoS-angreb med Cloudflare. Du lærer ikke kun, hvordan du konfigurerer Cloudflares robuste DDoS-beskyttelsesfunktioner, men også hvordan du fejler og løser problemer, når der opstår et angreb.

Hvis du ikke allerede har konfigureret dit WordPress-websted med Cloudflare, henvises til vores komplette guide til, hvordan du konfigurerer og konfigurerer dit WordPress-websted med Cloudflare.

Lad os komme i gang!

1. Forståelse af DDoS-angreb og hvordan man identificerer dem

1.1 Hvad er DDoS-angreb?

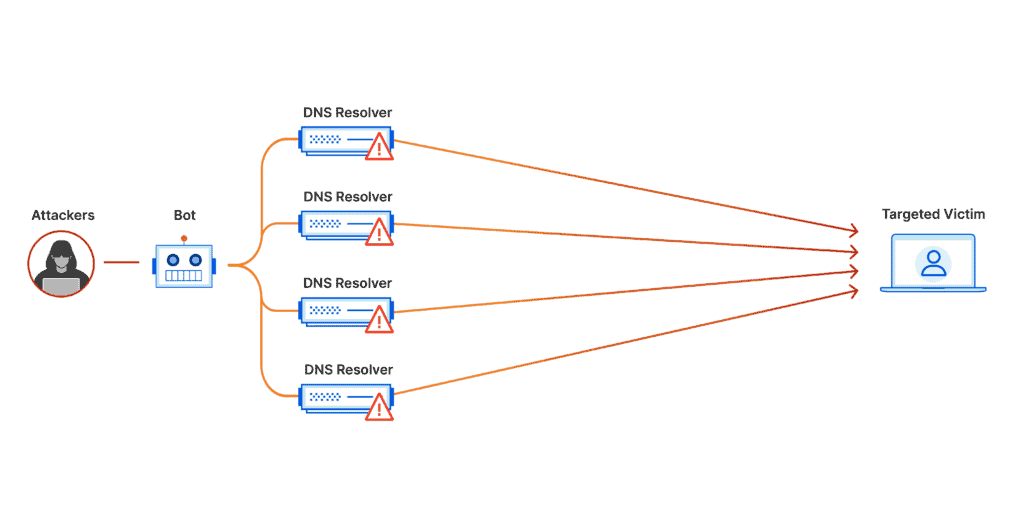

Et DDoS-angreb (Distributed Denial of Service) er en ondsindet bestræbelse designet til at forstyrre den normale funktion af en målrettet server, tjeneste eller netværk ved at overvældende det med en oversvømmelse af internettrafik. DDoS-angreb bruger flere kompromitterede computersystemer, herunder pc’er og andre netværksressourcer såsom IoT-enheder, til at starte et udbredt angreb.

1.2 Hvordan fungerer DDoS-angreb?

Et DDoS-angreb (Distributed Denial of Service) fungerer ved at bruge et netværk af kaprede computere og enheder, kendt som et botnet. Hver enhed i botnettet, ofte inficeret med malware, fjernstyres af angriberen.

Disse enheder bruges derefter til at sende en massiv mængde anmodninger til målets systemer – det være sig et websted, server eller netværk. Målet er at oversvømme systemet med så mange anmodninger, at det ikke kan klare, hvilket fører til afmatning eller en fuldstændig nedlukning og dermed nægter service til legitime brugere.

Tænk på det som en flok mennesker, der pludselig kommer ind i en lille butik på én gang. Butikken bliver så overfyldt, at faste kunder ikke kan komme ind eller modtage service. På samme måde kan legitim trafik i et DDoS-angreb ikke nå webstedet, fordi stien er overbelastet med ondsindet trafik.

1.3 Typer af DDoS-angreb og deres virkninger

DDoS-angreb kan bredt kategoriseres i nogle få typer, hver med unikke mål og potentielle skader. Hver type angreb har potentialet til at gøre berørte websteder langsomme eller helt utilgængelige:

- Volumetriske angreb: Disse sigter mod at forbruge båndbredden enten inden for det målrettede netværk / tjeneste eller mellem netværket / tjenesten og resten af internettet.

Eksempel: UDP-oversvømmelse

Et UDP Flood-angreb sender et stort antal UDP-pakker (User Datagram Protocol) til tilfældige porte på en fjernvært. Som et resultat kontrollerer værten for applikationen, der lytter ved den port; når den ikke finder nogen, svarer den med en ICMP-pakke ‘Destination Unreachable’.

Denne proces bruger værtsressourcer, hvilket i sidste ende kan få systemet til ikke at reagere på legitim trafik.

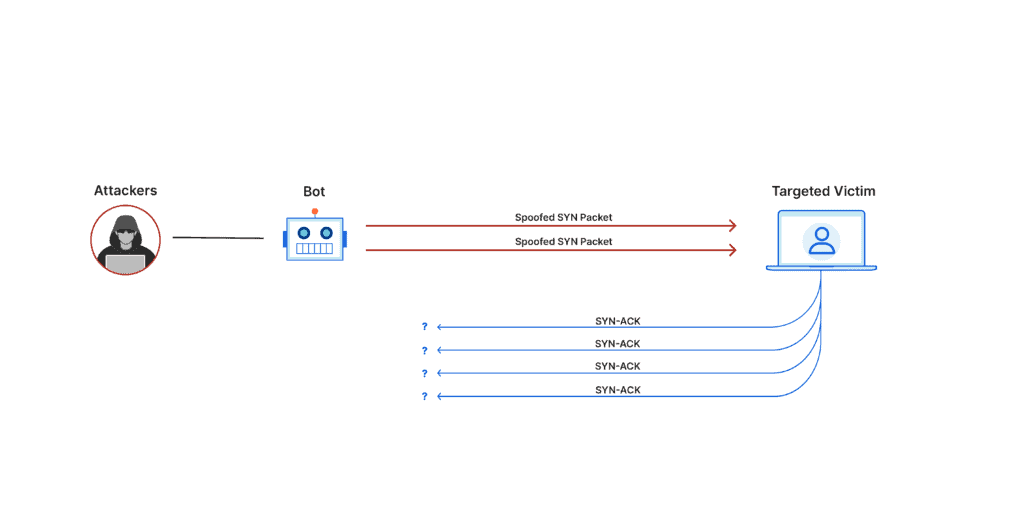

- Protokol angreb: Disse forbruger faktiske serverressourcer eller mellemliggende kommunikationsudstyr, såsom firewalls og belastningsbalancer.

Eksempel: SYN Flood

SYN Flood udnytter den normale håndtryksproces for en TCP-forbindelse. Angribere sender en byge af TCP-forbindelsesanmodninger, men fuldfører aldrig håndtrykket.

Dette efterlader den tilsluttede port i en halvåben tilstand, hvilket forbruger serverressourcer for at bevare denne tilstand og til sidst overvælder serveren for legitime anmodninger. Det svarer til sjov at ringe til et telefonnummer gentagne gange, hvor opkaldene aldrig afsluttes, hvilket binder telefonlinjen.

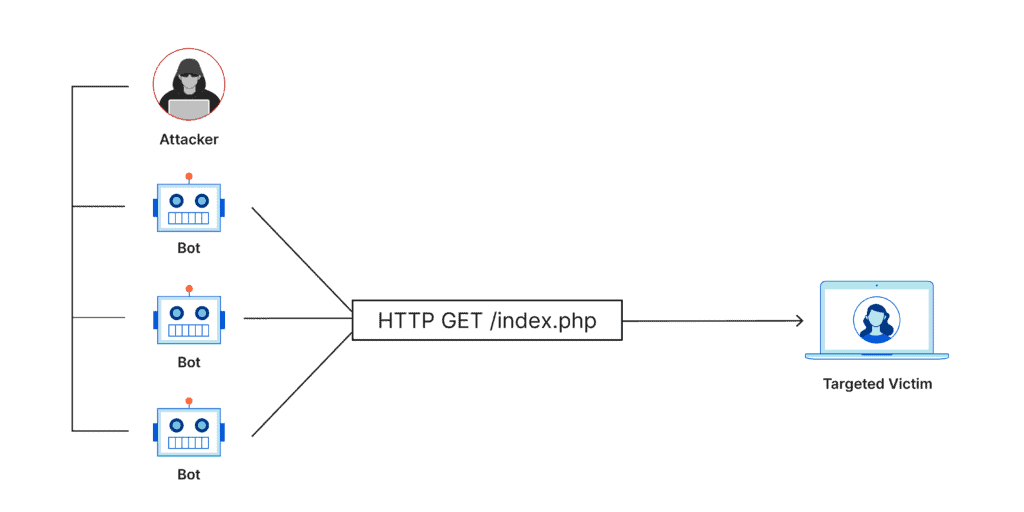

- Angreb på applikationslag: Disse er rettet mod den faktiske webapplikation og anses for at involvere et mindre antal anmodninger, som ofte er vanskeligere at opdage.

Eksempel: HTTP-oversvømmelse

Denne type angreb er rettet mod laget, hvor websider genereres på serveren og leveres som svar på HTTP-anmodninger. Det indebærer at overvælde en server med HTTP-anmodninger.

Dette kan være så simpelt som løbende at opdatere en webside eller så komplekst som at indsende en formular gentagne gange. En HTTP-oversvømmelse svarer til hundredvis af kunder, der kommer ind i en butik og hver stiller komplekse spørgsmål; arbejdsbyrden bliver hurtigt overvældende.

1.4 Hvordan genkender man et DDos-angreb?

Her er nøgleindikatorer for, at dit websted muligvis oplever et DDoS-angreb:

- Pludselig stigning i trafikken: En uventet og unormal stigning i trafikken kan være et tegn på et DDoS-angreb.

- Usædvanlig trafik fra lignende kilder: Hvis du bemærker meget trafik, der kommer fra lignende IP-adresser, geografiske placeringer eller enhedstyper, kan det indikere et koordineret angreb.

- Øget antal afviste tjenester: Hyppige servertimeouts eller fejl som 503 Service Unavailable kan skyldes, at servere bliver overvældet af overdrevne anmodninger.

- Træg hjemmeside ydeevne: En betydelig afmatning i webstedets ydeevne uden en tilsvarende legitim stigning i antallet af besøgende kan skyldes et DDoS-angreb.

- Uregelmæssige trafikmønstre: Trafikstigninger på ulige tidspunkter af dagen eller mønstre, der ikke matcher typisk brugeradfærd, kan være tegn på et angreb.

- For store mængder uønskede data: Store mængder meningsløse data, der sendes til din server, kan være et forsøg på at overvælde dine systemer.

At skelne mellem legitim trafik og angrebstrafik er et kritisk aspekt af effektiv styring af DDoS-angreb. For eksempel forventes der under en produktlancering en stigning i besøgende på webstedet; Det er dog ikke alle trafikstigninger, der bør behandles som velkomne. Hvis trafikken stiger betydeligt på grund af kendte angribere eller gennem usædvanlige mønstre, er det vigtigt at overveje trin til at afbøde potentielle DDoS-angreb.

Udfordringen ligger i nøjagtigt at identificere angrebstrafikken uden at forstyrre tjenesten til rigtige kunder. DDoS-angreb kan være sofistikerede og varierede, lige fra enkle enkeltkildeangreb til komplekse multivektorangreb, der er målrettet mod flere lag af dit netværk samtidigt.

Effektiv afbødning involverer ofte implementering af en lagdelt forsvarsstrategi, der kan tilpasse sig udviklende trusler og skelne mellem skadelig og legitim trafik. Alt for aggressive foranstaltninger kan utilsigtet blokere ægte brugere, så præcision i reaktionstaktik er afgørende.

2. Sådan konfigureres og forsvares webstedet mod DDos-angreb på Cloudflare

Forsvar af webstedet mod DDoS-angreb er afgørende for at opretholde dets tilgængelighed og ydeevne. Cloudflare leverer kraftfulde værktøjer til at beskytte dit websted.

Her er en trinvis vejledning om, hvordan du konfigurerer DDoS-beskyttelse i Cloudflare:

2.1. Log ind på Cloudflare

Start med at logge ind på din Cloudflare-konto. Naviger til dit dashboard, hvor du administrerer dine webstedsindstillinger.

2.2. Få adgang til DDoS-beskyttelsesindstillinger

Når du er logget ind, skal du gå til menuen Sikkerhed .

- Under Sikkerhed skal du klikke på DDoS

- Inden for fanen DDoS finder du forskellige muligheder for at konfigurere DDoS-beskyttelse til dit websted.

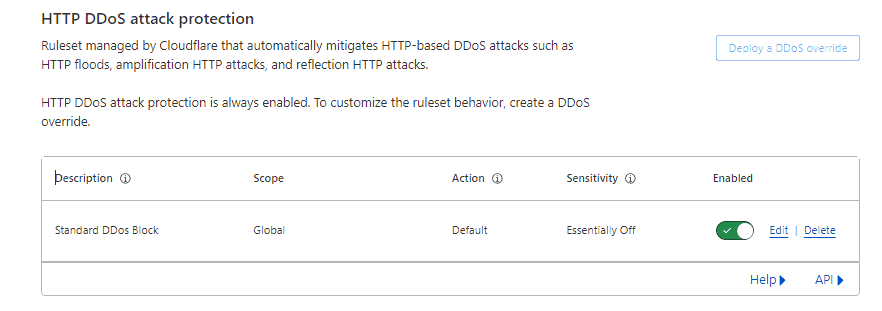

2.3. Udrul en DDoS-tilsidesættelse

Find afsnittet med titlen

HTTP DDoS-angrebsbeskyttelse

.

– Klik på “Implementer en DDoS-tilsidesættelse“. Dette giver dig mulighed for at indstille specifikke parametre og regler, der er skræddersyet til dit websteds behov.

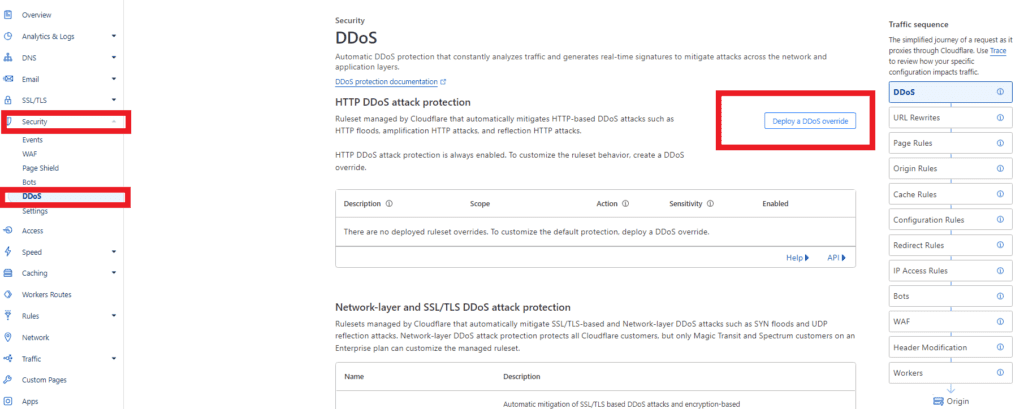

2.4. Konfigurer DDoS-regler

- Her kan du specificere detaljerne om, hvordan du ønsker, at DDoS-beskyttelse skal fungere. Juster indstillingerne baseret på det sikkerhedsniveau, du har brug for, og de typiske trafikmønstre på dit websted.

- Når du har konfigureret indstillingerne som ovenfor, skal du klikke på ‘Gem’ for at anvende dem.

2.5. Bekræft, at beskyttelse er aktiveret

- Efter at have gemt, omdirigerer Cloudflare dig tilbage til DDoS-beskyttelsessiden .

- Kontroller, at reglerne DDoS-beskyttelse er aktiveret og fungerer efter hensigten. Dette bekræftelsestrin er afgørende for at sikre, at dine indstillinger er aktive og beskytter dit websted.

2.6. Overvåg og juster efter behov

DDoS-beskyttelse skal muligvis justeres baseret på det udviklende sikkerhedslandskab og dit websteds skiftende trafik. Foretag justeringer, hvis det er nødvendigt.

3. Sådan analyseres og afbødes DDoS-angreb med Cloudflare (avanceret)

Dette afsnit er skræddersyet til Cloudflare-brugere, der støder på

DDoS-angreb med medium til høj kompleksitet

. Det er især nyttigt for dem, der er noget fortrolige med Cloudflare Dashboard, men som måske ikke har omfattende teknisk ekspertise.

Dette afsnit hjælper dig med at forstå DDoS-adfærd, oprette brugerdefinerede firewallregler og forsvare webstedet mod DDoS-angreb.

Trin 1: Genkend angrebet

Identificer angrebet: Hvis dit websted pludselig bliver langsomt eller utilgængeligt, og du bemærker usædvanlige stigninger i trafikken, oplever du muligvis et DDoS-angreb. Denne første anerkendelse er afgørende for rettidig afhjælpning.

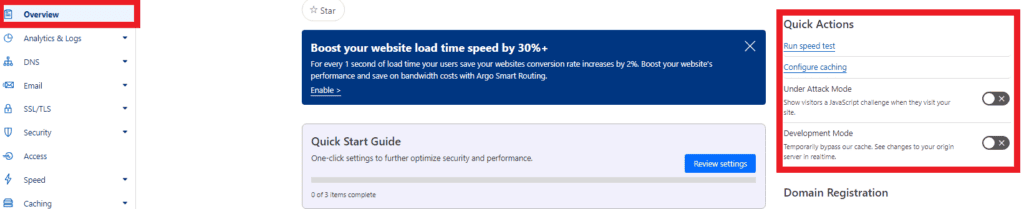

Trin 2: Aktivér Cloudflares Under Attack Mode (UAM)

Naviger til Dashboardoversigt > , og aktiver “Under angrebstilstand” ved at vælge knappen “Jeg er under angreb”. Denne tilstand tilføjer et ekstra beskyttelseslag ved at præsentere en JavaScript-beregningsudfordring for at filtrere trafik.

Trin 3: Analyser angrebet og formuler et svar

Hvis aktivering af tilstanden Under angreb løser problemet, bør dit websted vende tilbage til det normale. Men hvis problemerne fortsætter, eller du foretrækker ikke at udfordre legitime brugere, er yderligere analyse og regelkonfiguration nødvendig.

Analyse af trafik:

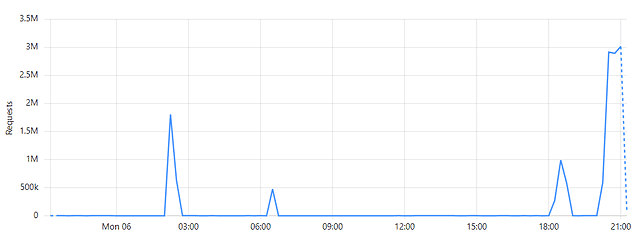

- Tjek, om der er stigninger i trafikken via betjeningspanelet i afsnittet Analytics:

Hvis du ser en betydelig stigning i trafikken, kan du bekræfte, at du er under et DDoS-angreb.

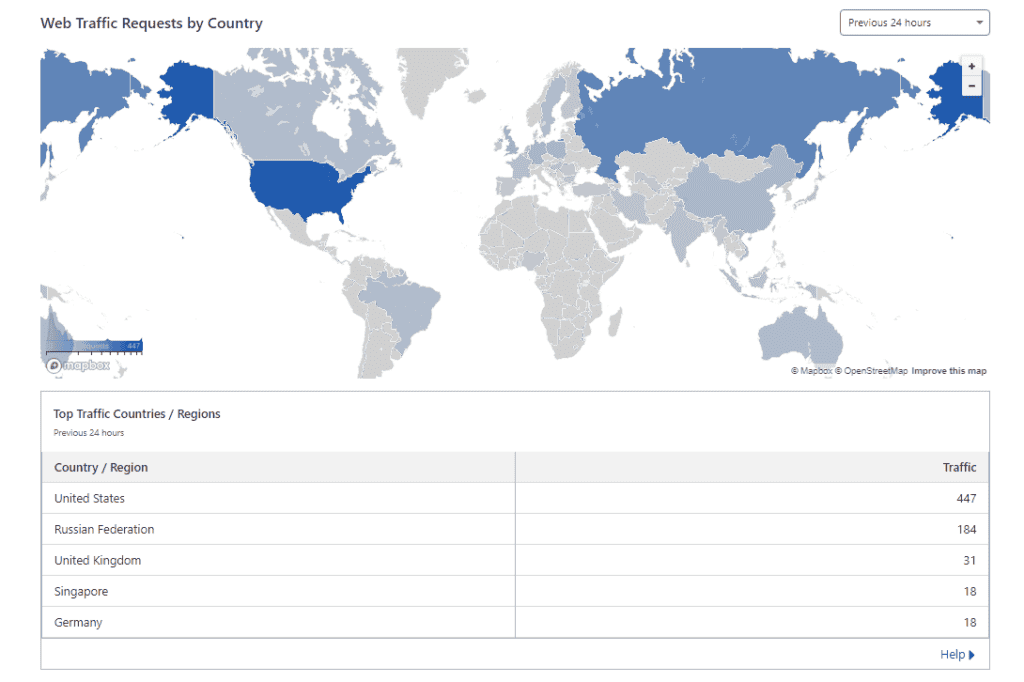

2. Overhold trafikoprindelsen med fokus på eventuelle geografiske koncentrationer eller mistænkelige IP-intervaller.

Afsnittet Dashboardanalyse > og logfiler > Anmodninger efter land.

3. Vurder anmodningsmønstrene, såsom anmodningstypen (GET eller POST) og den anvendte HTTP-version.

Udarbejdelse af brugerdefinerede firewallregler:

- Geo-placering analyse: Fra Analytics skal du afgøre, om bestemte lande overvejende er involveret i angrebet.

- Anmod om kilde og mønster: Evaluer kilden til anmodningerne og almindelige mønstre, der kan indikere ondsindet aktivitet.

- Analyse af brugeragent: Identificer dominerende brugeragenter, der bruges i angrebet, som ofte giver fingerpeg om arten af de involverede bots.

Gennemførelsesbestemmelser:

- Brug firewallindstillingerne til at oprette regler baseret på din analyse. For eksempel kan du blokere eller udfordre trafik fra bestemte lande eller IP-områder, der er knyttet til angrebet.

- Overvej at blokere forældede eller mistænkelige brugeragenter, der er uforholdsmæssigt involveret i trafikstigningen.

Trin 4: Implementer og overvåg firewallregler

- Når du har konfigureret dine regler, skal du overvåge deres effektivitet via fanen Oversigt over firewall>.

- Juster reglerne efter behov baseret på løbende trafikanalyse og angrebets skiftende karakter.

For flere detaljer og eksempler på, hvordan det fungerer, henvises til denne fantastiske tråd inden for Cloudflare-samfundet

Ofte stillede spørgsmål om brug af Cloudflare med WordPress

1. Hvad er Cloudflares “Under Attack Mode” nøjagtigt, og hvornår skal jeg bruge den?

Cloudflares “Under Attack Mode” er en sikkerhedsfunktion designet til at beskytte websteder under aktive DDoS-angreb. Når det er aktiveret, introducerer det et ekstra lag af verifikation for at skelne mellem legitime brugere og angribende bots ved at præsentere en JavaScript-beregningsudfordring.

Det anbefales at bruge denne tilstand, når dit websted oplever pludselige, uforklarlige stigninger i trafikken eller andre tegn på et DDoS-angreb. Denne tilstand kan hjælpe med at afbøde angrebet og samtidig opretholde tilgængeligheden for rigtige brugere.

2. Hvordan kan jeg skelne mellem en legitim trafikstigning og et DDoS-angreb?

Det kan være udfordrende at skelne mellem legitim trafik og et DDoS-angreb. Typisk vil en legitim stigning korrelere med specifikke begivenheder såsom marketingkampagner eller produktlanceringer og vil vise forskellige trafikkilder.

I modsætning hertil stammer trafik fra et DDoS-angreb ofte fra lignende geografiske placeringer eller IP-områder og følger usædvanlige mønstre, såsom store trafikmængder uden for spidsbelastningstider. Overvågningsværktøjer i Cloudflare giver indsigt i trafikkilder og mønstre, der kan hjælpe med at skelne mellem disse scenarier.

3. Hvad er nogle almindelige tegn, der indikerer, at et DDoS-angreb sker?

Almindelige tegn på et DDoS-angreb omfatter:

– Pludselige afmatninger eller manglende evne til at få adgang til dit websted.

– Usædvanligt høje trafikspidser, der ikke er korreleret med planlagte begivenheder.

– Stigning i antallet af mislykkede forbindelsesforsøg.

– Analytics, der viser usædvanlige trafikmønstre eller fremherskende trafik fra specifikke IP’er eller regioner.

– Gentagne hits til det samme slutpunkt eller URL hurtigt efter hinanden.

4. Kan Cloudflare automatisk afbøde alle typer DDoS-angreb?

Cloudflare er yderst effektiv til at afbøde mange typer DDoS-angreb, især volumetriske angreb, ved at distribuere trafik på tværs af sit store netværk.

Imidlertid kan mere sofistikerede DDoS-angreb med flere vektorer kræve yderligere manuel konfiguration og overvågning for fuldt ud at afbøde.

Cloudflare indeholder værktøjer til oprettelse af brugerdefinerede firewallregler og indstillinger, der kan skræddersys til at forsvare sig mod komplekse angrebsmønstre.

5. Hvad skal jeg gøre, hvis mit websted stadig oplever problemer efter aktivering af DDoS-beskyttelse på Cloudflare?

Hvis problemerne fortsætter, selv efter aktivering af DDoS-beskyttelse, skal du overveje følgende trin:

– Gennemgå dine Cloudflare-sikkerhedsindstillinger for at sikre, at alle konfigurationer er optimeret til dine specifikke trafik- og sikkerhedsbehov.

– Analyser firewall- og sikkerhedshændelseslogfilerne i Cloudflare for at identificere eventuelle mønstre eller resterende sårbarheder.

– Juster dine firewallregler for mere præcist at målrette og blokere ondsindet trafik.

– Kontakt Cloudflare-support for at få hjælp til avancerede trusler.

– Overvåg løbende trafikken og tilpas dine sikkerhedsindstillinger, når nye trusler dukker op.

Konklusion

Vellykket konfiguration af Cloudflare til at forsvare webstedet mod DDoS-angreb er et kritisk skridt i beskyttelsen af dit WordPress-websted. Grundlaget for ethvert sikkert websted begynder dog med robust og pålidelig hosting. Ved at vælge en hostingudbyder, der tilbyder avancerede sikkerhedsfunktioner og optimeret ydeevne til WordPress, kan du yderligere forbedre dit websteds modstandsdygtighed over for cybertrusler.

Hvis du ønsker at opgradere dit websteds hostingmiljø, inviterer vi dig til at udforske vores udvalg af hostingplaner designet specielt til WordPress-websteder. Vores planer giver ikke kun forbedret sikkerhed og ydeevne, men integreres også problemfrit med Cloudflares beskyttelsestjenester, hvilket sikrer, at dit websted altid forbliver hurtigt, tilgængeligt og sikkert.

Oplev vores hostingløsninger i dag , og giv dit WordPress-websted det robuste fundament, det fortjener.